Wannacry, Antipublic e Cyberwar: le notizie della settimana

WANNACRY UPDATE

Summary:

- Nonostante la minaccia Wannacry 1.0 sia stata archiviata, l’utilizzo di migliaia di server in giro per il mondo senza patch rende facile ai cyber-criminali una serie di nuovi attacchi.

- La maggior parte di essi si basa su vulnerabilità scoperte ed exploit elaborati dal NSA o da gruppi ad esso collegati. Ciò risponderebbe ad un preciso intento di sabotaggio contro l’agenzia americana da parte del gruppo The Shadow Brokers (o dei loro mandanti).

- A partire da giugno inizierà un’azione di rivelazione mensile di exploit da parte di TSB che potrebbero compromettere altri migliaia di sistemi.

- La best practice rimane l’update regolare dei propri sistemi e l’attenzione agli alert dei provider di sicurezza informatica.

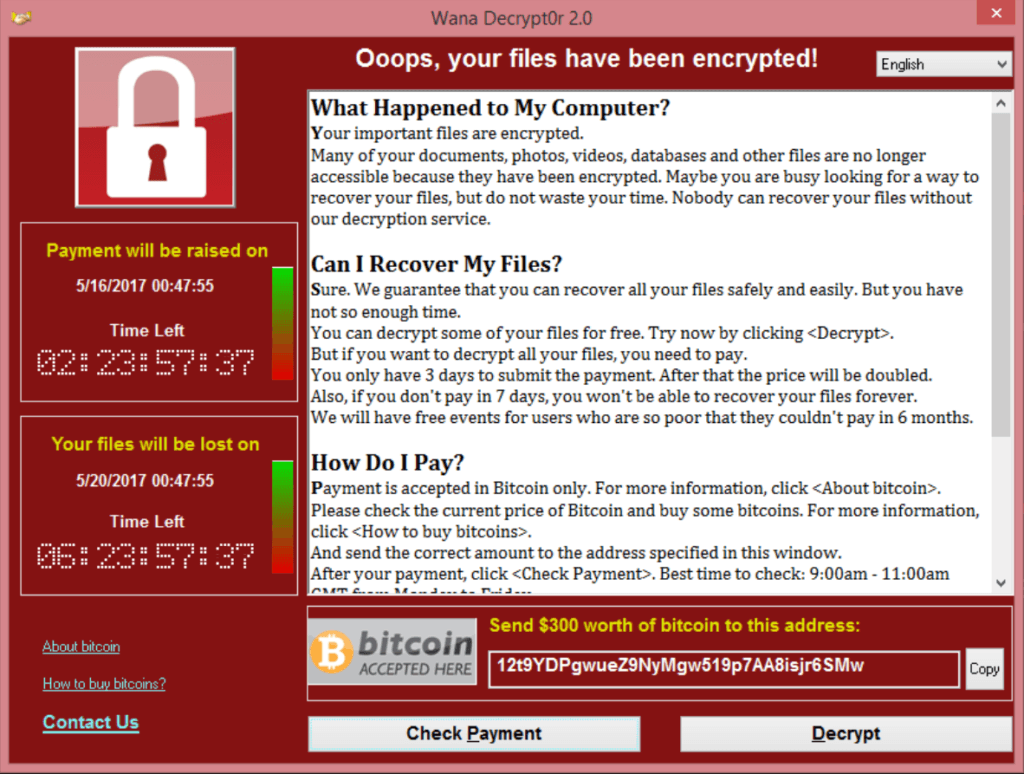

Continuano gli aggiornamenti su Wannacry, il ransomware che ha colpito circa 200mila sistemi in tutto il mondo. La versione iniziale del malware era stata arrestata dall’attivazione del killswitch (si rimanda all’analisi precedente per i dettagli www.europeanaffairs.media/it/2017/05/15/wannacry-il-malware-che-ricatta-il-mondo) ma da subito era circolata la voce di una versione 2.0. In realtà sembrano circolare diversi malware che sfruttano la stessa vulnerabilità di Windows (CVE-2017-0144), singolarmente o insieme ad altre, e che possono essere considerati successori del ransomware. Tra gli altri:

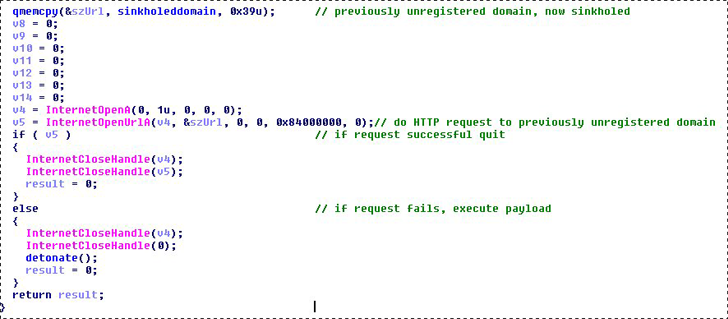

- Una versione molto simile di Wcry è quella scoperta e arrestata da Matt Suiche, grazie ad un killswitch nel codice (un ping ad un dominio non registrato) simile alla versione 1.0.

- Altri malware, Adylkuzz a.k.a BlueDoom e UIWIX, sono in circolazione ma non hanno la stessa diffusione. Si segnala, però, che la diffusione del primo potrebbe essere sottostimata lavorando in background sui terminali per il mining di Monero (cryptovaluta alternativa a Bitcoin).

- Di diversa natura, pur sfruttando la stessa vulnerabilità (insieme ad altre 6), sarebbe EternalRocks (a.k.a. MicroBotMassiveNet), worm scoperto dal CERT croato. Anche questo worm utilizza exploit di provenienza NSA, gettando benzina sull’infuocato dibattitto circa il VEP, il complesso di parametri delle agenzie americane che porta alla non rivelazione di una vulnerabilità scoperta, e in generale sull’attività cyber delle agenzie USA. Per ora il CERT italiano stima che la capacità di individuazione del malware da parte degli antivirus è molto alta. A differenza di Wcry, EternalRocks, però, non avrebbe killswitch.

Un ulteriore update è quello su Wanadecrypt (poi aggiornato da Wanakiwi), due tools sviluppati per permettere agli utenti di decriptare i file colpiti da Wannacry. Entrambi sono stati rilasciati su GitHub (il secondo si trova qui https://github.com/gentilkiwi/wanakiwi/releases)

Per quanto riguarda l’attribuzione di Wannacry, nell’ultima settimana è circolata la voce (Symantec) che fosse riconducibile alla Corea del Nord. Si citano, infatti, somiglianze tra il codice di Wannacry e quello di Contopee, backdoor utilizzata da Lazarus, gruppo autore dell’attacco a Sony e alla Banca centrale del Bangladesh (81 milioni di $ di bottino) e sospettato di essere vicino al regime nord-coreano (caso The Interview). Per ora non ci sono certezze sull’attribuzione e molti esperti chiamano alla prudenza perché “l’utilizzo di componenti o porzioni di codice presi da altri malware può significare semplicemente che gli autori del ransomware hanno preso una “scorciatoia” utilizzando il lavoro di altri o addirittura lo stanno usando come “false flag” per depistare chi indaga sull’attacco”. Non bisognerebbe, quindi, confondere quello che potrebbe essere semplice cyber-crime con cyber-war.

Fonte di preoccupazione poi sono le recenti dichiarazioni di The Shadow Brokers, il gruppo che ha diffuso gli exploit delle vulnerabilità di Windows poi usati per l’attacco Wannacry. Nel loro ultimo comunicato (https://steemit.com/shadowbrokers/@theshadowbrokers/oh-lordy-comey-wanna-cry-edition), annunciano di voler iniziare da Giugno una divulgazione mensile di exploit come atto ostile contro l’attività sommersa dell’Equation Group e della NSA. Le rivelazioni mensili potranno riguardare (secondo le loro parole):

- web browser, router, handset exploits e tools

- select items from newer Ops Disks, including newer exploits for Windows 10

- compromised network data da SWIFT (il sistema di sicurezza per gli scambi finanziari) e banche centrali

- compromised network data dai programmi nucleare di Russia, Cina, Iran, o Nord Corea. Secondo quelli che ritengono TSB vicino all’intelligence russa questa sarebbe un’azione di depistaggio.

Tutto ciò potrebbe essere evitato se gli stakeholder (i giganti tech e le agenzie di intelligence presumibilmente) decidano di acquistare le informazioni in mano al gruppo, che, in quel caso, non avrebbe più incentivi a continuare l’attività e si eclisserebbe.

Secondo gli esperti, però, il problema principale è che gli attori in campo stanno aumentando: sempre più gruppi dimostrano, infatti, di avere tools in grado di sfruttare EternalBlue (per ora sarebbero almeno 3 i gruppi attivi su EB). La proliferazione degli attori con capacità di penetrazione e il simultaneo comportamento imprudente dei cyber-user è un trend pericoloso. Si assisterà, quindi, a nuovi grandi attacchi come Wannacry, almeno finché tale trend non sarà invertito.

ANTIPUBLIC

Si chiama Antipublic, il gigantesco data-leak scoperto dalla divisione cyber di VAR Group e si tratta di 17 gb di materiale diviso in 10 file .txt. In essi sono riportati circa 457 milioni indirizzi e-mail univoci con annesse password (anche più di una), pubblicate in chiaro. Al momento della scoperta, l’archivio girava indisturbato nel deep-web ed è il risultato dell’aggregazione di milioni di credenziali che da tempo circolavano in maniera sparsa. Nel maggio 2017, gli analisti di VAR Group hanno iniziato una fitta operazione di cyber-intelligence per risalire all’archivio, poi, trovato presso un provider russo. È, però, dibattuto se Antipublic incarni un pericolo reale: se alcuni sostengono che il leak, sotto vari nomi e dimensioni, circolasse già da tempo e contenesse materiale datato, altri (in primis gli autori della scoperta) invece ne sottolineano l’importanza, soprattutto perché coinvolge anche il nostro paese. Questi i principali target istituzionali:

- Vittime in Italia: Forze dell’Ordine e di Polizia, Vigili del Fuoco, Forze Armate, ministeri, città metropolitane, ospedali e università

- Vittime a livello globale: Casa Bianca, Forze Armate USA, Europol, Eurojust, Parlamento Europeo, Consiglio Europeo

Questa la dichiarazione della Polizia Postale riguardo al dump: “Nonostante si tratti di dati risalenti e, da una sommaria verifica non privi di errori nella indicazione delle caselle e delle password, si consiglia comunque di effettuare, come da prassi comune, il periodico cambio della password di accesso per escludere eventuali intrusioni, utilizzando una combinazione efficace di numeri, lettere maiuscole e minuscole e caratteri speciali.

Si attendono ulteriori aggiornamenti sia dal gruppo di analisi al lavoro sul leak, sia dai commentatori nazionali che ne saggino l’effettivo pericolo.

FOREIGN AFFAIRS “HACK JOB”

Nel numero di questo bimestre (maggio/giugno), Foreign Affairs ha incluso un interessante articolo dal titolo “Hack Job – How America Invented Cyberwar” firmato da Emily Parker (ex funzionario del Dipartimento di Stato di Hillary Clinton). L’articolo è in realtà una review di due libri sulla Cyber-war, “Dark Territory” di Fred Kaplan e “The Hacked World Order” di Adam Segal. Entrambi affrontano (tra gli altri temi) lo spinoso problema del ruolo di aggressore degli USA nel cyber-space. La Parker sintetizza alcuni momenti principali negli ultimi quarto di secolo in cui gli Stati Uniti hanno espletato questo ruolo:

- PRIMA GUERRA DEL GOLFO (1990-1991): Attraverso un’abile intercettazione satellitare, la NSA era a conoscenza di alcune importanti conversazioni tra Saddam Hussein e i suoi generali in cui venivano rivelate le posizioni dei soldati iracheni. Tutto questo mentre il presidente degli USA non utilizzava ancora il computer.

- EX YUGOSLAVIA: l’Intelligence americana poté contemporaneamente manipolare l’informazione in Serbia (information-warfare) ed intercettare e neutralizzare le comunicazioni con cui i serbi-bosniaci organizzavano le proteste contro il contingente NATO in Bosnia.

- SECONDA GUERRA DEL GOLFO (2003-2011): la creazione di una “mini-NSA” in Iraq garantì stabilità ed efficienza all’attività cyber nel paese e in tutto il Medioriente. In particolare l’intercettazione delle comunicazioni tra i ribelli anti-USA ha permesso all’esercito l’uccisione (stime di Kaplan) di circa 4000 individui.

- PROGRAMMA NUCLEARE IRANIANO (2006-2010/2012): il più importante cyber-attacco della storia è nato e cresciuto tra gli USA e Israele ed è quello contro il programma nucleare iraniano (Operazione Giochi Olimpici & malware:Stuxnet) che secondo ne avrebbe rallentato i progressi di circa 5 anni. E’ considerato il “passaggio del Rubicone” della cyber-war.

- INFORMATION-WARFARE: in generale gli USA promuoverebbero una vastissima attività di information-warfare sui social-media e sui siti. Gli scenari principali: Russia, Cina, Medioriente.

Per questo, la Parker sostiene che siano stati gli USA ad aver inventato la cyber-war ma che se la prossima guerra si combatterà via etere, l’America dovrà essere pronta e difendere i propri cittadini.

Lorenzo Termine