NotPetya, un altro attacco ransomware?

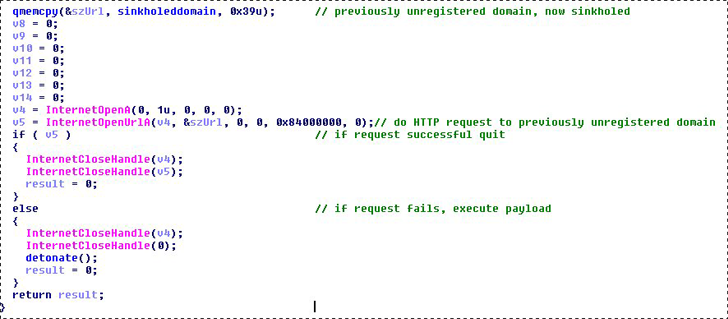

Durante la giornata del 27 giugno è iniziata la diffusione di un nuovo ransomware, variante di Petya, malware già diffuso in passato, e ribattezzato Petrwrap o anche NotPetya e Nyetya. Alla base del rapido contagio, ancora una volta ci sarebbe il protocollo di rete SMB sfruttato dall’exploit Eternalblue, salito alle cronache perché sviluppato in ambienti NSA ma poi diffuso globalmente in un’azione di ricatto da parte del gruppo ShadowBrokers (che intanto sono i protagonisti di alcune news thehackernews.com/2017/06/shadowbrokers-nsa-hacker.html) , tanto da fungere da base per il massiccio attacco ransomware iniziato il 12 maggio e denominato Wannacry (per approfondimenti Wannacry1, Wannacry2).

Una novità di NotPetya è, però, il suo lavoro “orizzontale”: una volta contagiata la prima macchina attraverso un allegato e-mail o l’aggiornamento del software MeDoc, applicazione contabile sviluppata e diffusa in Ucraina, il ransomware utilizza i tool di serie Windows PSEXEC e WMIC che permettono la propagazione attraverso le reti interne, rendendo i terminali di un’azienda (connessi spesso a reti aziendali) particolarmente a rischio. Per ora questo sembra il canale principale di diffusione del malware.

Inoltre NotPetya ha un comando standardizzato per criptare il Master File Table, una tabella strutturata in blocchi che contiene gli attributi di tutti i file del volume, inclusi i metadati, e rende il MBR, cioè l’insieme dei primi comandi del PC all’avvio, ineseguibile.

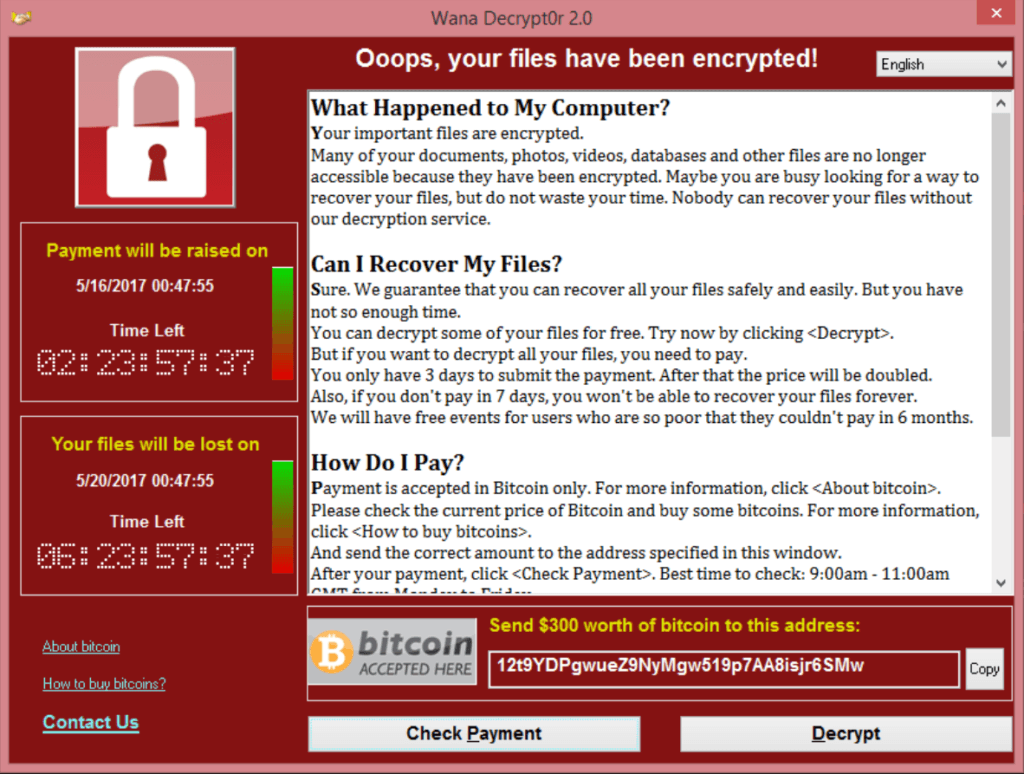

Come tutti i ransomware, anche NotPetya chiede un riscatto, generalmente di 300$, da versare sul portafoglio 1Mz7153HMuxXTuR2R1t78mGSdzaAtNbBWX, su cui ad oggi sono stati versati meno di 10000 euro. Dopo il pagamento, l’utente deve inviare una mail con il proprio ID Bitcoin e la propria chiave di installazione fornita dal malware ad uno tra gli indirizzi qui indicati per ricevere la propria chiave di decriptazione:

wowsmith123456@posteo.net

iva76y3pr@outlook.com

carmellar4hegp@outlook.com

amanda44i8sq@outlook.com

gabrielai59bjg@outlook.com

christagcimrl@outlook.com

amparoy982wa@outlook.com

rachael052bx@outlook.com

sybilm0gdwc@outlook.com

christian.malcharzik@gmail.com

Alcuni degli indirizzi sono stati disabilitati dai provider poco dopo l’inizio dell’attacco rendendo de facto impossibile la decrittazione. Per questo si consiglia a chi avesse ancora il proprio terminale encrypted di non pagare il riscatto ma di aspettare che venga diffuso un valido decryptor.

Per le macchine non ancora infettate si suggerisce il local killswitch condiviso da molti esperti: creare il file perfc (per precauzione anche perfc.dll e perfc.dat) nella cartella C:\Windows e bloccarne la scrittura e l’esecuzione (sola lettura) disattivando il vettore WMIC. Parallelamente rimane necessario l’aggiornamento con la patch MS17-010 che impedisce l’exploit di SMB. Nel caso, però, in cui NotPetya dovesse essere riprogrammato tali soluzioni non sarebbero più efficaci. Intanto, sembrerebbe che uno degli autori, firmato Janus, del ransomware originale Petya abbia offerto attraverso un comunicato il proprio aiuto alle vittime di NotPetya.

Il contagio sembra essere iniziato in Ucraina e Russia, in cui numerose aziende elettriche, di trasporti (anche pubblici), aeroporti, la Banca Centrale Ucraina, i sistemi della centrale di Chernobyl, la Rosneft hanno subito attacchi. Il malware si è poi diffuso soprattutto in Danimarca, Olanda, India, Spagna, Francia, Regno Unito, USA. Ad oggi non si segnalano casi significativi di infezione in Italia.

Passando alla motivazione e alle responsabilità dell’attacco, questi sono i punti di maggiore interesse:

- L’attività di ricatto è durata un tempo limitato e ha permesso ai detentori del portafoglio Bitcoin un guadagno risicato.

- E’ stato utilizzato un solo portafoglio e, quasi esclusivamente, un solo indirizzo mail facendo sì che disattivata la mail tutta l’attività di money-collecting è stata interrotta.

- MBR non viene sostituito ma sostanzialmente eliminato rendendo la macchina inutilizzabile.

Tutto ciò ha fatto supporre che NotPetya non fosse un attacco ransomware per il guadagno di denaro, ma un vero e proprio attacco distruttivo con obiettivi primari e secondari, false flag e una cortina fumogena entro cui operare.

L’Ucraina ha da subito colpevolizzato la Russia ma ad oggi nessuna pista è stata confermata né dalle autorità né dagli esperti. Il sentiment comune è che non si tratti più di semplice cyber-crime ma di un atto di forza distruttiva. Bisognerà capire quali tra gli innumerevoli terminali colpiti, fosse il target primario.

NOTPETYA UPDATE: Continuano gli aggiornamenti sul vasto attacco malware denominato NotPetya iniziato il 27 giugno. Si fa sempre più realistica l’ipotesi di un attacco distruttivo premeditato e non di un ransomware come inizialmente si era pensato. Un wiper, quindi, (un malware per la distruzione dei dischi) nascosto dalla cortina fumogena del ransomware simile a Wannacry. Di conseguenza, gli esperti si stanno interrogando su due principali elementi:

- Responsabilità: l’ipotesi di wiping implica che non vi fosse un obiettivo né di guadagno diretto, né di sottrazione di dati come poteva essere in caso di espionage o identity-fraud. L’ipotesi state-sponsor sarebbe quella più plausibile secondo molti analisti. Identificare il responsabile permetterebbe con un’analisi top-down di capire quale fosse il bersaglio.

- Obiettivi: il wiper ha colpito nel mucchio rendendo difficile la comprensione su chi fosse il primary target dell’attacco. E’ necessaria un’analisi orizzontale per poi risalire alla responsabilità con un approccio bottom-up.

In sede NATO, la risposta è stata dura. Le analisi svolte dal Centro d’Eccellenza di Cyber Defence a Tallin, hanno evidenziato che l’origine dell’attacco sia da ricercare in uno stato, o in un gruppo non statale sponsorizzato da uno stato. L’attacco, se provocasse danni paragonabili ad un attacco armato, si potrebbe considerare, quindi, come un atto di guerra a cui rispondere appellandosi all’articolo 5 del Trattato. Quello che invece ventila la NATO è un contrattacco cyber per sabotare lo stato sponsor di NotPetya. Infine, gli analisti sottolineano che gli autori di NotPetya non sarebbero gli stessi di Wannacry. Chiaramente, finché luce non verrà fatta sulle responsabilità del malware, nulla di questo accadrà.

In Ucraina, il servizio di sicurezza SBU ha avviato un’indagine congiunta con Europol, FBI e NCA (UK), denunciando l’atto come cyber-terrorismo, per la quale sono stati sequestrati i server di Me.Doc, l’applicazione di contabilità che si pensa abbia dato inizio al contagio. Da sottolineare che dopo l’attacco molti politici e figure di spicco dell’amministrazione ucraina avevano incolpato la Russia per l’attacco. A sostegno di questa tesi per ora ci sarebbe un indizio: la somiglianza con l’attacco “BlackEnergy” contro la rete elettrica ucraina attribuita e con l’attacco “Telebots” entrambi attribuiti ad hacker russi. Tutti e tre utilizzerebbero alcuni tool (KillDisk, Mimikatz, PsExec, WMIC) caratteristici.

Lorenzo Termine